Un groupe de piratage nord-coréen cible les travailleurs cryptographiques avec un malware à base de python déguisé dans le cadre d’un faux processus de demande d’emploi, ont déclaré des chercheurs de Cisco Talos plus tôt cette semaine.

La plupart des victimes semblent être basées en Inde, selon les signaux open source, et semblent être des personnes ayant une expérience antérieure dans les startups de blockchain et de crypto-monnaie.

Bien que Cisco ne rapporte aucune preuve de compromis interne, le risque plus large reste clair: que ces efforts tentent d’accéder aux sociétés que ces personnes pourraient éventuellement rejoindre.

Le logiciel malveillant, appelé Pylangghost, est une nouvelle variante du Trojan (RAT) (RAT) (rat) précédemment documenté, et partage la plupart des mêmes fonctionnalités – juste réécrit en Python pour mieux cibler les systèmes Windows.

Les utilisateurs de Mac continuent d’être affectés par la version Golang, tandis que les systèmes Linux ne semblent pas affectés. L’acteur de menace derrière la campagne, connu sous le nom de célèbre Chollima, est actif depuis la mi-2024 et serait un groupe aligné par la RPDC.

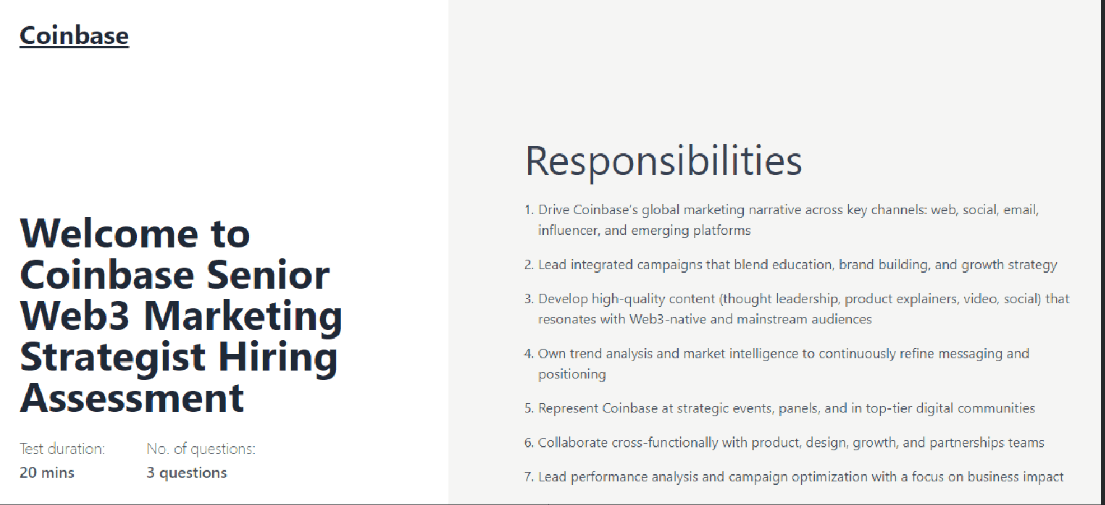

Leur dernier vecteur d’attaque est simple: imiter les meilleures sociétés de cryptographie comme Coinbase, Robinhood et UniSwap à travers de faux sites de carrière très polis, et attirent les ingénieurs logiciels, les spécialistes du marketing et les concepteurs pour terminer les «tests de compétence».

Une fois qu’une cible remplit les informations de base et répond aux questions techniques, ils ont été invités à installer de faux pilotes vidéo en collant une commande dans leur terminal, qui télécharge et lance tranquillement le rat basé sur Python.

La charge utile est cachée dans un fichier zip qui comprend l’interpréteur Python renommé (nvidia.py), un script de base visuel pour déballer l’archive et six modules de base responsables de la persistance, de l’empreinte digitale du système, du transfert de fichiers, de l’accès à la coquille distante et du vol de données de navigateur.

Le rat tire les informations d’identification de connexion, les cookies de session et les données de portefeuille de plus de 80 extensions, y compris Metamask, Phantom, TronLink et 1Password.

L’ensemble de commandes permet une télécommande complète des machines infectées, y compris les téléchargements de fichiers, les téléchargements, le système de reconditionnement et le lancement d’un shell – tous acheminés via des paquets HTTP cryptés RC4.

Les paquets HTTP cryptés RC4 sont des données envoyées sur Internet qui sont brouillées à l’aide d’une méthode de chiffrement obsolète appelée RC4. Même si la connexion elle-même n’est pas sécurisée (HTTP), les données à l’intérieur sont chiffrées, mais pas très bien, car RC4 est obsolète et facilement brisé selon les normes d’aujourd’hui.

Bien qu’il soit une réécriture, la structure et les conventions de dénomination de Pylangghost reflètent presque exactement celles de Golangghost, suggérant que les deux ont probablement été écrits par le même opérateur, a déclaré Cisco.

Lire la suite: pirates nord-coréens ciblant les développeurs de crypto avec les entreprises de coquille américaines